Autor:innen: Larissa Schmidt und Jonas Reinhard

Der Anteil an Smarten Sexspielzeugen nimmt immer weiter zu, allerdings stellen Sicherheitslücken und mangelnde Datensparsamkeit bei den Geräten ein Problem dar.

Im Jahr 2018 stellte Werner Schober in seinem Vortrag auf dem Chaos Communication Congress mit dem Titel Internet of Dongs – A long way to a vibrant Future den Inhalt seiner Recherche zu den Security-Problemen bei dem Device „Vibratissimo Panty Buster“ vor. Die Recherche bildete die Grundlage seiner Diplomarbeit. Bei einem Penetration Test war es ihm möglich, auf die Hersteller-Datenbank, auf dessen Server und dadurch auch auf Nutzer:innendaten, wie explizite Fotos, Chatverläufe, sexuelle Orientierung, E-Mail Adressen, gespeicherte Passwörter in Klartext, etc., zuzugreifen. Außerdem konnte er sowohl über die App, als auch über eine Bluetooth-Verbindung auf fremde Geräte zugreifen und diese steuern.

Seitdem hat die Zahl von sogenannten Smarten Sextoys immer weiter zugenommen. Laut einer Recherche von Juniper Research waren im Jahr 2019 etwa 19 Millionen dieser Geräte im Einsatz. 2020 stieg die Zahl um 87% auf 36 Millionen an. Die Zahl der bekannt gewordenen Sicherheitslücken stieg mit. Es sind sozusagen sexuell übertragbare Sicherheitslücken.

Diese Entwicklung bringt zahlreiche Risiken für die eigene (IT-)Sicherheit mit sich. Beispielsweise gelang es Hackern, Kontrolle über einen Smarten Keuschheitsgürtel zu übernehmen. Die Angreifer verlangten von ihren Opfern ein Lösegeld von 0.02 Bitcoin (entspricht derzeit etwa 674 €). „Your Cock is mine now“, lautete die Erpresser-Botschaft der Hacker. Die Schwachstelle, eine ungeschützte API (Programmierschnittstelle), wurde bereits im Oktober des Vorjahres bekannt.

The Cellmate chastity lock works by allowing a trusted partner to remotely lock and unlock the chamber over Bluetooth using a mobile app. That app communicates with the lock using an API. But that API was left open and without a password, allowing anyone to take complete control of any user’s device.

Zack Whittacker (Techcrunch)

Diesen Vorfall griff auch der Comedian John Oliver in seiner Show „Last Week Tonight“ auf.

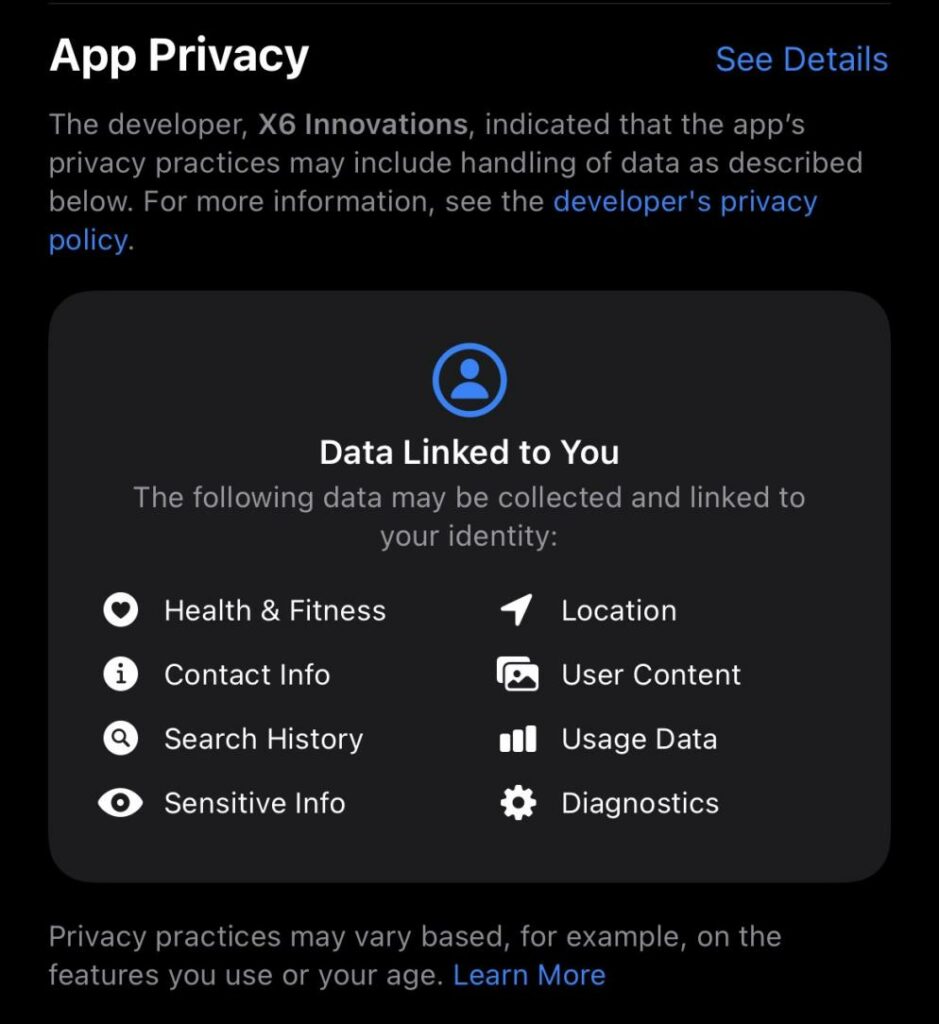

Doch nicht nur ungeschützte APIs und ungesicherte Bluetooth-Verbindungen sind ein Problem: Viele Devices wollen zusätzlich auf viele Daten zugreifen, die sie in der Nutzung überhaupt nicht brauchen. So will beispielsweise ein Beckenbodentrainer des Herstellers “Perifit”, mit dem man Spiele wie “Flappybird” steuern kann, Zugriff u.a. auf Kontakte, Gesundheits- und Fitnessdaten sowie Standort der Nutzer:innen. Man kann von einem regelrechten Datenfetisch der Hersteller sprechen.

Viele dieser Smarten Sextoys werden teuer verkauft. Die Shops, in denen sie vertrieben werden, werben mit diskreter Verpackung und dem Schutz der Privatsphäre beim Versand.

Die Produkte sind oft sehr kostspielig und Verkäufer und Hersteller betonen die hohe Qualität der Produkte. Die Sicherheit, die den Käufer:innen hier vermittelt wird, lässt sich im Digitalen leider vermissen.

Es wäre schön, wenn Hersteller dies in Zukunft stärker in Betracht ziehen würden.

Letztenendes ist es am Besten beim Kauf darauf zu achten, auf welche Nutzer:innendaten (z.B. Kontakte, Suchverlauf im Browser, Standort) die zugehörigen Apps zugreifen möchten und diese Zugriffe gegebenenfalls in den Telefoneinstellungen zu unterbinden. Gerade beim Kauf von Sexspielzeug, dessen Missbrauch körperliche Schäden verursachen kann (z.B. ButtPlugs, die sich nicht mehr entfernen lassen), ist es empfehlenswert, auf manuelle Möglichkeiten der Deaktivierung zu achten.

Wer auf dem neuesten Stand bleiben möchte oder sogar helfen will, Smarte Sextoys sicherer zu machen, sollte sich unbedingt die folgenden Blogs anschauen:

- Hinweise zu bekannten Sicherheitslücken bei Sextoys: The Internet of Dongs Project

- Projekt zur Schaffung von Open-Source Standards und Software für Sextoys: buttplug.io